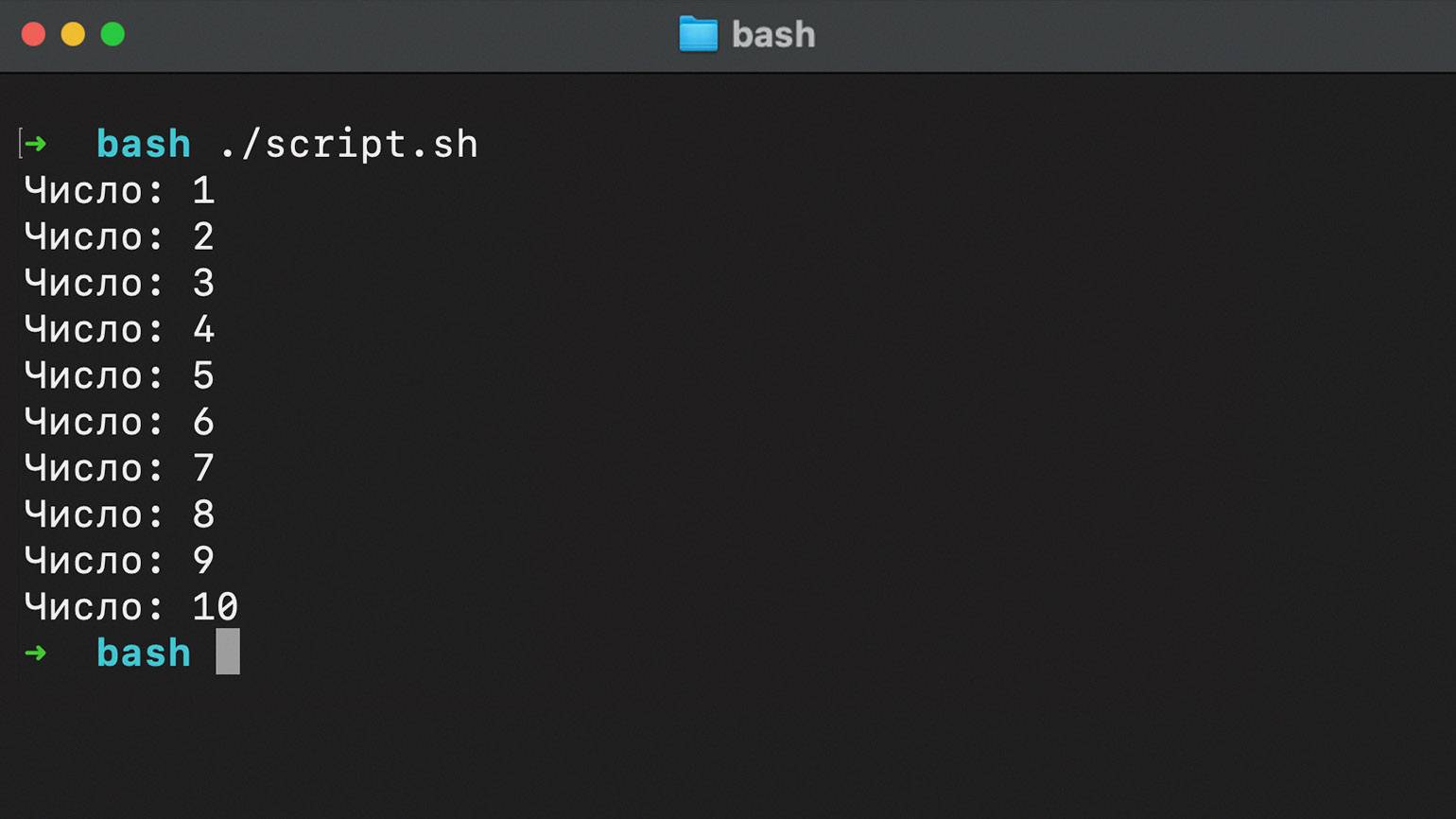

67,7% атак вредоносного ПО на Linux остаются незамеченными для популярных нейросетевых детекторов. Исследователи из Чешского технического университета в Праге разработали генератор, который модифицирует структуру ELF-файлов с помощью генетических алгоритмов. Этот метод позволяет обходить системы безопасности, сохраняя полную работоспособность исходного кода вируса.

Linux-вирусы научились обманывать нейросети в 67% случаев

67,7% атак вредоносного ПО на Linux остаются незамеченными для популярных нейросетевых детекторов. Исследователи из Чешского технического университета в Праге разработали генератор, который модифицирует структуру ELF-файлов с помощью генетических алгоритмов. Этот метод позволяет обходить системы безопасности, сохраняя полную работоспособность исходного кода вируса.

Уязвимость архитектуры MalConv

В качестве основной цели исследователи выбрали нейросеть MalConv — стандарт индустрии в обнаружении угроз. Главным инструментом обхода стала вставка строк из легитимных программ в тело вируса. Выяснилось, что нейросеть крайне чувствительна к такому «шуму», причем положение доверенного кода не имеет значения. Атакующему не нужно знать внутреннее устройство исходника — достаточно добавить фрагменты чистого кода в начало, середину или конец файла, чтобы сбить алгоритм с толку.Эффективность метода подтверждается не только частотой успешных атак, но и метрикой сдвига уверенности модели. Генератор снижал уверенность детектора в среднем на 0,50 пункта, фактически заставляя систему сомневаться в очевидных угрозах. Подобные результаты превосходят показатели существующих аналогов, таких как ADVeRL-ELF, которые достигали лишь 59,5% успеха. В условиях, когда Linux доминирует в серверных решениях и контейнеризации, авторы исследования призывают отказаться от исключительного доверия ML-системам. Для надежной защиты необходимо комбинировать машинное обучение с классическим поведенческим анализом.

Комментарии (0)

Пока нет комментариев. Будьте первым!